析、获取检测工具、获取数据、事实分析和报告分析这样5个主要组成部分。其中策略分析部分用于决定检测哪些主机并进行哪些检测。对于给定的目标系统,获取检测工具部分就可以根据策略分析部分得出的测试级类别,确定需要应用的检测工具。对于给定的检测工具,获取数据部分运行对应的检测过程,收集数据信息并产生新的实时记录。对于给定的事实记录,事实分析部分能产生出新的目标系统、新的检测工具和新的事实记录。新生成的目标系统作为获取检测工具部分的输入,新生成的检测工具又作为获取数据部分的输入,新的事实记录再作为事实分析部分的输入。如此循环直至不再产生新的事实记录为止。报告分析部分则将有用的信息进行整理,便于用户查看扫描结果。

2.3漏洞扫描技术及原理

漏洞扫描技术是建立在端口扫描技术的基础之上的。从对黑客攻击行为的分析和收集的漏洞来看,绝大多数都是针对某一个网络服务,也就是针对某一个特定的端口的。所以漏洞扫描技术也是以与端口扫描技术同样的思路来开展扫描的。漏洞扫描技术的原理是主要通过以下两种方法来检查目标主机是否存在漏洞:在端口扫描后得知目标主机开启的端口以及端口上的网络服务,将这些相关信息与网络漏洞与网络漏洞扫描系统提供的漏洞进行匹配,查看是否有满足匹配条件的漏洞存在;通过模拟黑客的攻击手段,对目标主机系统进行攻击性的安全漏洞扫描,如测试弱势口令等。若模拟攻击成功,则表明目标主机系统存在安全漏洞。

基于网络系统漏洞库,漏洞扫描大体包括cgi漏洞扫描、pop3漏洞扫描、ftp漏洞扫描、ssh漏洞扫描、http漏洞扫描等。这些漏洞扫描是基于漏洞库,将扫描结果与漏洞库相关数据匹配比较得到漏洞信息;漏洞扫描还包括没有相应漏洞库的各种扫描,比如unicode遍历目录漏洞探测、ftp弱势密码探测、openreply邮件转发漏洞探测等,这些扫描通过使用插件(功能模块技术)进行模拟攻击,测试出目标主机的漏洞信息。

基于网络系统漏洞库的漏洞扫描的关键部分就是它所使用的漏洞库。通过采用基于规则的匹配技术,即根据安全专家对网络系统安全漏洞、黑客攻击案例的分析和系统管理员对网络系统安全配置的实际经验,可以形成一套标准的网络系统漏洞库,然后再在此基础之上构成相应的匹配规则,由扫描程序自动地进行漏洞扫描的工作。

插件是由脚本语言编写的子程序,扫描程序可以通过调用它来执行漏洞扫描,检测出系统中存在的一个或多个漏洞。添加新的插件就可以使漏洞扫描软件增加新的功能,扫描出更多的漏洞。插件编写规范后,甚至用户自己都可以用c或者自行设计的脚本语言编写插件来扩充漏洞扫描软件的功能。这种技术使漏洞扫描软件的升级维护变得相对简单,而专用脚本语言的使用也简化了编写新插件的编程工作,使漏洞扫描软件具有很强的扩展性。

3 网络安全漏洞扫描工具accessdiver

accessdiver是外国的一款扫描网络漏洞的工具,它具有的功能非常的强大,可以扫描网站存在的漏洞,也可以对一些网站的暴破!首先,先介绍accessdiver的各个分页卡的设置和功能。

3.1、accessdiver的各个分页卡

从这里我们就开始对accessdiver的各个分页卡进行设置。

打开accessdiver之后,我们可以在“模式”

中选择“专家”的模式,因为专家的模式里面就包括了所有的功能,方便了我们对这个软件各个功能的掌握。

3.1.1主页卡---设置

点击主页卡“设置”,我们可以看到里面的七个分页卡分别是“访问”、“搜索”、“处理”、“html设置”、“杂项”、“音频和/或语言”和“附加”,下面将对各个分页卡进行设置。

(1) 分页卡---访问

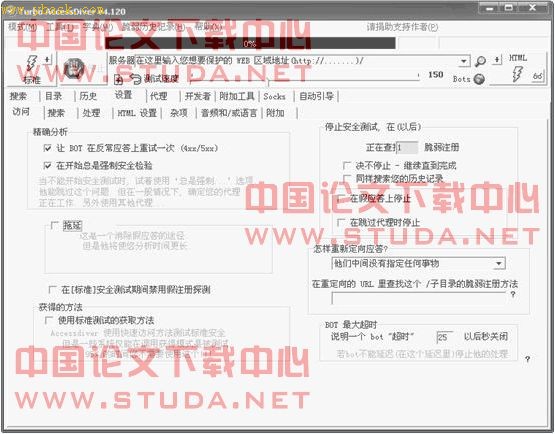

进入分页卡“访问”后我们就会看到下面的图:

图1 分页卡---访问图

我们需要在“精确分析”中选中并打勾里面的两项。

(2) 分页卡---搜索

在这个分页卡里面的“怎么用注册查找”中选择“绝不指定”的选项。这样就设置好了“搜索”这个分页卡,如下图

图2 分页卡---搜索图

(3) 分页卡---处理

在这个分页卡中先选定“使用only字操作”,选中后会出现一个界面,这个界面主要是设置“字典”里面的用户和密码,查看用户和密码的宏,可以点击界面右边的导入用户和密码,如下图所示:

图3 分页卡---处理图

也可以自己在“‘用户’片段”和“‘密码’片段”中输入自己找到的用户和密码,点击+号就可以增加到界面框中。

(4)分页卡---杂项

在这个分页卡中,只要在“accessdiver任务优先权”中选择“低优先权”就可以了,这样可以减少accessdiver给你的电脑加载的负担。

图4 分页卡---杂项图

上一页 [1] [2] [3] [4] [5] [6] 下一页