| 关于涉密信息网络安全应用系统研究 |

|

|

|

企业网透明地使用应用程序。

登录应用服务器,就可以像利用本地资源一样,按所赋予的权限,访问和运用涉密信息。用户还可将涉密信息保存在涉密信息专用网络存储中,随时需求随时应用,即方便又无失泄密的担忧。此外远程应用接入软件的一体化的产品架构设计,也使它能支持多种安全规范和产品,包括sslv3、x.509、ldap、防火墙、代理服务器等,可以容易地和其他的产品集成在一起,提供更多的安全保护。

高端的应用服务器软件通常都提供强大的服务器集群管理功能,可以支持涉密信息网络安全应用系统按需求方便地扩展成跨地域的应用服务器集群,并能无缝地动态地集成为一体,管理和监控服务器集群所提供的全部系统资源,实现应用服务器集群资源的均衡应用。

3.2系统的软件结构

涉密信息网络安全应用系统由两部分组成――网络应用系统及信息流转系统。

3.2.1网络应用系统

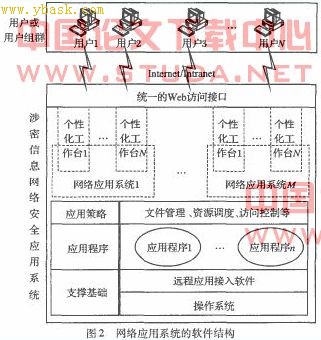

网络应用系统为三层结构,其软件结构如图2所示。

位于底层的是操作系统及应用服务器软件――远程应用接人软件。远程应用接入软件深入操作系统底层,与操作系统几乎融为一体,从操作系统底层运行机制开始着手,将应用的逻辑与界面分开,为多用户的虚拟化桌面运用及无缝应用环境的集成提供支持。

中问层的应用程序是建立在底层支撑基础上的普通计算机应用程序,也是远程应用接人软件发布成网络应用的对象。LOCALhoST

通过被发布成为网络应用,这些原本普通的应用程序元论是基于单机版的还是多用户版的,将无需二次开发就能通过统一的web访问接口被多用户访问和应用。

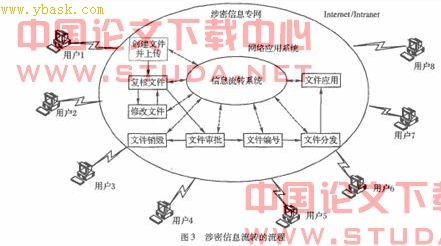

位于最上层的是由底层和中间层通过虚拟技术模拟出来的众多的网络应用系统。这些系统与应用服务器的用户账户相关,是根据用户需求的不同为用户定制的。这样不同的用户就能对应不同的网络应用系统,并拥有自己专用的工作台。在无缝集成应用环境的体验中,用户可以像使用自己的微机上的资源一样,透明地使用应用服务器提供的网络应用服务,完成原本要在个人台式机上完成的涉密工作。 3.2.2信息流转系统 信息流转系统实际基于网络的数据库应用系统。该系统采用b/s模式网络应用模式,运行在受控的涉密信息专网的服务器上,仅为专网内的用户提供服务;而远程用户通过网络应用系统通道成为涉密网络的终端用户来使用该系统。 信息流转系统根据用户运用涉密信息的权限和等级,为用户设置不同的数据库信息访问权限,以实现涉密信息的合理使用。图3就是不同地域用户利用intemet或intranet网,通过网络应用系统使用信息流转系统,按各自权限实现创建、审核、使用并销毁涉密信息文件全过程的流程图。

由于类似信息流转系统的应用已经十分成熟和普遍,故对该系统不再赘述。

4网络应用系统的开发

网络应用系统软件是整个涉密信息网络安全应用系统的重要组成部分,而其开发流程也不同于其他软件的开发。该系统整个系统构建过程始终围绕着确保涉密信息的安全这个中心点,从系统软件体系、组策略应用、文件权限控制、用户账户管理和系统应用审计等方面人手来,把独立运算和网络b/s应用优势结合起来,构造具有集中管控功能的网络应用系统。具体流程如下所示。

1)网络应用系统的需求分析。首先确认应用于该安全应用系统的涉密信息的范围,了解围绕这些涉密信息所需的应用。确定了涉密信息的范围,就可以根据涉密信息的具体情况和运用权限建立起涉密信息的网络应用管理规则,也即是涉密信息保密运用规定的计算机化抽象。而围绕涉密信息所需的应用则是构建该应用系统的网络应用的依据。

2)网络应用系统的网络应用的建立。首先需要在应用服务器上安装操作系统,并建立文件管理服务。对于windows服务器系列平台上,必须运用ntfs文件系统,使文件的使用权限与用户具有相关性。

完成操作系统安装后就可以安装应用服务器软件――远程应用接入软件。应用服务器软件安装完毕后,就可轻松地利用应用服务器软件强大的软件发布功能将独立计算模式应用发布成网络应用了,统一以web方式提供给网络用户。网络应用系统的网络应用建立方式简捷方便,具有很强的扩展性和灵活性。

3)涉密信息的网络应用规则的实现。建立涉密信息网络应用管理规则后,就可以将应用服务器与操作系统的特性相联系,利用组策略工具来进行文件权限管理、系统资源调度、访问控制策略等的设计。

首先是对用户的应用需求进行分类。应用需求类别的划分依据包括用户或用户组的涉密工作范围、网络应用需求、文件管理权限需求、用户访问管理需求、资源应用需求等,然后以此为核心进行下一步工作。

其次是根据用户应用需求类别的差异性,设计系统资源组合,分配系统发布的网络应用和系统资源,建立相应类型的网络应用系统。整个网络应用系统的定制过程十分便捷,支持系统资源组合地动态变更,能快速及时响应用户的需求变化。

然后是根据用户应用需求类别建立用户角色,确立角色对应的网络应用和资源需求类型,先建立起角色与网络应用、资源系统的对应关系。接着再给用户或用户组分配角色,由此用户或用户组通过角色建立起与网络应用系统的映射。

最后是设计用户或用户组的访问控制策略。通过不同的访问策略,使各个用户拥有各自不同的访问权限,登录应用服务器后即能进入自己个性化的工作台,能更好地适应用户的工作习惯和应用需求,保障涉密

[1] [2] 下一页

|

|

上一个论文: 项目管理软件的开发应用

下一个论文: 面向就业市场的计算机实验教学改革

|

|

|

|

看了《关于涉密信息网络安全应用系统研究》的网友还看了:

[经济论文]关于加强企业内部控制的研究与探讨

[经济论文]关于我国企业薪酬管理有关问题探究

[企业管理]关于高校考试管理工作的一些探析

[企业管理]关于会计教学方法与教学质量

[经济论文]关于对固定资产转资滞后的几点思考

[今日更新]关于国学与软实力关系若干问题的思考

[今日更新]关于人民助学金的民主评定

[今日更新]关于我国民族法与民族法学的几个基本问题

[经济论文]关于当前形势下我国环境监测制度存在的问题及其应

[今日更新]关于企业财务审计核心要求的思考

|

|